Pourquoi il est plus intéressant d’acheter vos licences GitLab chez nous :

On nous demande souvent quelle est la différence entre l’achat direct sur le site et l’achat chez nous donc voici résumé pour vous quelques bonnes raisons :

D’abord, il est important de noter que le prix chez nous n’est pas plus cher bien souvent au contraire.

De plus, il y a les avantages suivants:

- Nous permettons l’acquisition des licences au moyen d’une commande, vous recevez une offre de prix et après votre commande une facture que vous payez chez nous en Euro en France et non sur le site par carte de crédit ce qui est souvent difficile pour des entreprise et même couteux ; pour une commande de € 20,000 par exemple vous pouvez payer jusqu’à € 500 de frais.

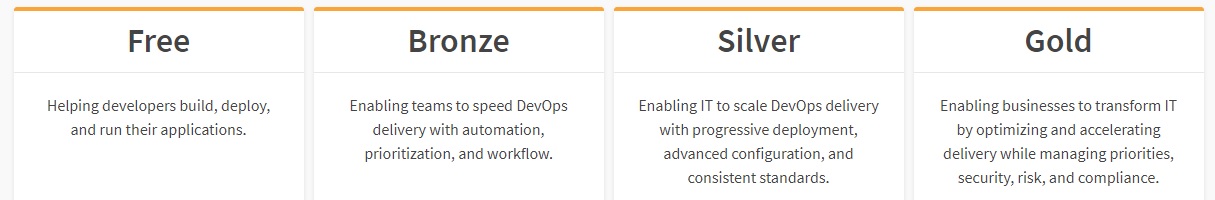

- Nous vous aiderons à choisir la version qui vous convient le mieux exactement et dans la bonne quantite. Il y a chez Gitlab 12 versions différentes et il est parfois difficiles à distinguer entre elles (!).

Par exemple les clients ne font pas toujours la différence entre une License sur cloud Gitlab.com ou bien sur un Cloud privé (même hébergé). Il est à mentionner que si vous commandez le mauvais type de license vous aurez souvent du mal à pouvoir ensuite faire corriger votre erreur, ce que nous nous savons faire. - De plus, nous vous aiderons à vous abstenir d’acheter une quantité excessive de licence. Nous serons heureux de répondre à vos questions – tout en français.

- Vous pouvez trouver tout ce dont vous avez besoin chez nous pour GitLab y compris la formation ,les services / conseil /la planification d’autres conteneurs / stockage et autre . Certains services sont délivrés en Anglais.

- Nous intervenons pour vous auprès de GitLab si nécessaire, et nous vous aiderons à faire escalade r en interne si nécessaire (puisque nous sommes Premier Partner et avons accès aux chefs de produits , gestionnaires et aux responsables des ventes dans l’entreprise).

- Nous écrivons notre propre matériel technique Gitlab CE, y compris des tests sur le produit, innovations produits,façons de travailler correctement avec le produit, etc.

- Nous vous rappelons à l’avance la date de renouvellement des licences évitant ainsi la fin de votre license ( ce qui peu générer un cout de renouvellement) et la situation non plaisante du logiciel qui cesse de fonctionner.

- Nous pouvons consolider les commandes faites à des moments différents et une date de renouvellement de licence

- Vous pouvez récupérer avec nous la licence perdue.

Voilà certains avantages qui feront de votre achat GitLab une expérience agréable.

ALMtoolbox est spécialisé dans le développement et le test pour la campagne DevOps et pour l’amélioration des processus de travail comprenant outils des développement, tests, CI / CD, transfert en production et travail sur le cloud, tels que GitLab, Kubernetes, Spotinst, Terraform, Vault, Consul, Rancher et autres. , Nous offrons les services de Consultant et vente de licences d’outils (la liste complète des outils est disponible ici).

ALMtoolbox est le seul représentant officiel de GitLab en France et dans d’autres pays.

Pour toute question contactez Eli Goldmann: 01 84 17 53 28 elig@almtoolbox.com