France  01 84 17 53 28

01 84 17 53 28

International +972-722-405-222

Akeyless Vault Platform Plate-forme de coffre-fort sans clé

Akeyless est une plate-forme Vault unifiée conçue pour sécuriser les informations d'identification et l'accès aux ressources de production dans les environnements cloud hybrides et hérités.

Akeyless propose deux solutions :

- Akeyless Vault pour la gestion des secrets : protégez et automatisez l'accès aux secrets tels que les informations d'identification, les clés, les jetons et les clés API sur vos outils DevOps et vos plates-formes cloud à l'aide d'un coffre sécurisé

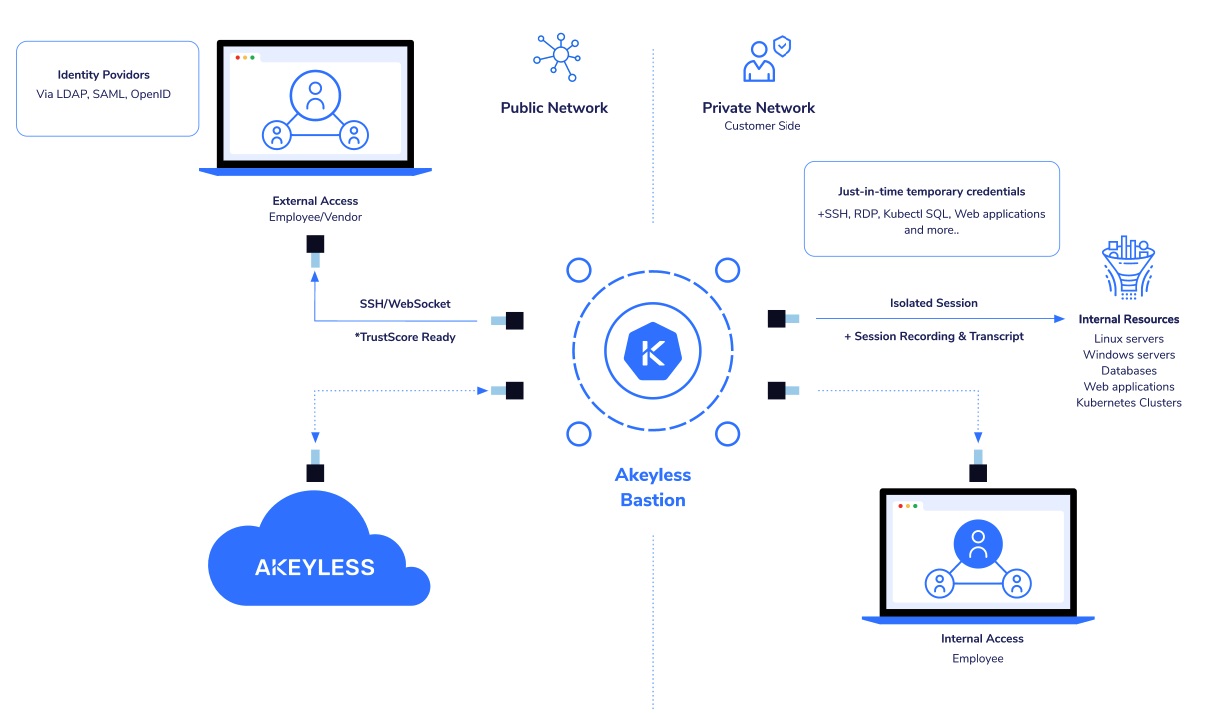

- Accès à distance sécurisé : sécurisez votre infrastructure et vos applications en permettant une authentification unifiée et des autorisations d'accès éphémères juste à temps avec Akeyless Secure Remote Access

Vault pour un accès à distance sécurisé

Accédez à n'importe quel système de n'importe où en fonction de l'identité de l'utilisateur

L'accès à distance sécurisé fournit les éléments suivants :

- Developer Access: accès sécurisé aux serveurs, aux consoles de gestion et aux référentiels de code

- Work from Home: Sécuriser l'accès des employés en dehors du périmètre aux applications de l'entreprise

- Third Party Access: accès externe sécurisé à vos ressources informatiques, applications et bases de données critiques

- Machine Access: Accès à distance sécurisé entre les machines, les conteneurs, les services et les applications

- Secure Shell (SSH): utilisez un accès SSH par des certificats de courte durée, au lieu de provisionner et d'utiliser des paires de clés SSH facilement compromises

- Remote Desktop (RDP): création d'un domaine éphémère ou d'informations d'identification locales lors de l'exécution

- Applications Web: Single Sign On à n'importe quelle application Web à l'aide d'informations d'identification temporaires injectées de manière transparente

- Bases de données (SQL & non-SQL): connexion à l'aide d'informations d'identification éphémères générées à la demande et supprimées à l'utilisation

- Kubernetes Admin: Utilisez des certificats de courte durée juste-à-temps pour votre Kubectl, au lieu d'utiliser des certificats d'accès de longue durée

- Unified Authentication: simplifiez l'authentification en utilisant des fournisseurs d'identité externes tels que Okta, AWS IAM, Azure AD, etc. (c'est-à-dire SAML, OpenID)

- Just-in-Time Access : les secrets éphémères et les autorisations d'accès sont générés à la demande, garantissant que personne ne les réutilisera après la fin de l'action

- Least Privileges Approach : les utilisateurs humains et les machines ont leur accès strictement appliqué, avec juste assez de droits d'accès pour effectuer leurs tâches professionnelles spécifiques

- Zero Standing Permissions: élimination des comptes privilégiés "toujours actifs" et réduction de l'exploitation potentielle de ces comptes

- User and Machine holistic approach: Simplifier votre politique d'accès en unissant les identités humaines et machines sous une seule solution de gestion

- Unified Access Log : collectez des journaux d'audit détaillés de toute activité d'accès effectuée par des utilisateurs ou des machines, ainsi qu'une trace horodatée

- Full Session Recording : enregistrement complet de toutes les activités de l'utilisateur au niveau de la commande et de l'écran, relecture et stockage pour le débriefing et la criminalistique

- Real Time Session Revocation : possibilité de répondre immédiatement à toute activité suspecte en révoquant la session suspecte

- Analytics & Insights: analysez l'état d'accès actuel et passé pour et depuis n'importe quel environnement

- Integrate with SIEM: Renforcez l'analyse de vos journaux en les exportant vers un SIEM central ou votre système de gestion des journaux

REMOTE ACCESS FOR HUMANS AND MACHINES:

PRISE EN CHARGE DE DIVERS PROTOCOLES :

RÉDUIRE LES RISQUES D'ACCÈS À PRIVILÉGIÉS :

ASSURER L'AUDIT, LA CONFORMITÉ ET LA CORRECTION :

Regardez la démo d'accès à distance sécurisé Akeyless (9 min.)

Avantages d'Akeyless

- SaaS (cloud) ou hybride vous offre un contrôle total et un déploiement facile

- Accès à distance simple et sécurisé

- Améliorez votre posture de sécurité

- Tarifs abordables et transparents !

- Réduire la prolifération des secrets et les risques d'exposition

- Service géré (logiciel en tant que service

- Solution cloud dont vous pouvez également profiter sur site à l'aide d'une passerelle

- Solution évolutive

- Zéro connaissance de vos secrets et clés

- Gagnez en conformité

Features & Functionality

| Basic | Professional | Advanced |

|---|

| Basic | Professional | Advanced | |

|---|---|---|---|

| Supported Resources/Protocols | |||

|

SSH, RDP, Databases, Kubectl, AWS via Web UI

|

Basic

|

Professional

|

Advanced

|

|

Web Application - SaaS / Internal Applications

|

Basic

|

Professional

|

Advanced

|

|

Zero-Trust Web Portal (inc. Applications catalog)

|

Basic

|

Professional

|

Advanced

|

|

Seamless native-client session via Terminal/CLI

|

Basic

|

Professional

|

Advanced

|

| Just-in-time Access via | |||

|

Short-lived credentials - known protocols

|

Basic

|

Professional

|

Advanced

|

|

Short-lived credentials - homegrown apps

|

Basic

|

Professional

|

Advanced

|

|

Short-lived SSH/TLS certificates

|

Basic

|

Professional

|

Advanced

|

| Compliance | |||

|

Access Audit Log forwarding

|

Basic

|

Professional

|

Advanced

|

|

Access via Bastion (Session Isolation)

|

Basic

|

Professional

|

Advanced

|

|

Session Recording

|

Basic

|

Professional

|

Advanced

|

|

Real-Time Session Revocation

|

Basic

|

Professional

|

Advanced

|

| Ultimate Protection | |||

|

Web Application Login Isolation

|

Basic

|

Professional

|

Advanced

|

|

DLP Connector - Extensive in-session Audit

|

Basic

|

Professional

|

Advanced

|

Tarification

Le prix commence à 1100 $ / mois pour 50 secrets. Un essai gratuit est également disponible.Contactez-nous pour des devis et des demandes de renseignements : akeyless@almtoolbox.com ou +33 1 84 17 53 28 / 866-503-1471 (États-Unis et Canada)

How We Can Help You

We've been partnered with Akeyless company and we have experts that can help you with the following:

- Implement integration with your DevOps flows, CI/CD pipelines and business workflows

- Plan migration from HashiCorp Vault, AWS Secret Management and more

- Running POC / Demo / trial

- We can help you with purchasing and managing licenses

- Comparing Akeyless with similar tools such as HashiCorp Vault and AWS

- Training

News & Related Articles

Testimonials and Customers Stories

Akeyless offers the balance of not only do what we have to solve the Secure Remote Access component; we have to solve secrets management. That is a problem that we also were dealing with and we like the ability to have that in one solution. You can manage all of your identities both human and machine in one place"

Gavin Grisamore, CISO, Stash

Gavin Grisamore, CISO, Stash

People here really like the Akeyless Vault service - they find it easy and better than our previous service, and we get Akeyless in lowered costs"

Dr. Conor Mancone, Lead Application Security Engineer, Cimpress Cimpress

Dr. Conor Mancone, Lead Application Security Engineer, Cimpress Cimpress

Akeyless is a true software as a service, which means zero maintenance for me. It offers a strong encryption model ... and we found that to have a much lower cost of ownership and deployment was much quicker."

Chris Holden, CISO, Crum & Forster

Chris Holden, CISO, Crum & Forster

Distributed Fragment Cryptography technology by Akeyless, makes sure that encryption keys are never kept as whole, and never in one-party hands, eliminating the necessity to trust the service provider with your keys."

Oran Holander, CISO, Babylon Health

Oran Holander, CISO, Babylon Health

Akeyless’ innovative key management technology meets the newest needs of hybrid and multi-cloud cryptographic operations, which ensures a more effective data protection implementation, and meets key regulatory requirements as of today."

Nir Chervoni, Head of Data Security, Booking.com

Nir Chervoni, Head of Data Security, Booking.com

By providing frictionless Zero Trust Access via a unified authentication and just-in-time access, Akeyless positions itself as a true PAM 2.0 offering, eradicating the shortcomings of the traditional PAM solutions."

Ramy Houssaini, Chief Cyber & Tech Risk, BNP Paribas

Ramy Houssaini, Chief Cyber & Tech Risk, BNP Paribas

Akeyless introduces a unique and innovative approach for Secrets Management… The SaaS availability, ease of use, seamless integration, and security capabilities - with Zero-Trust Encryption - made Akeyless our selected solution."

Shay Fainberg, Chief Information Security Officer, Outbrain

Shay Fainberg, Chief Information Security Officer, Outbrain